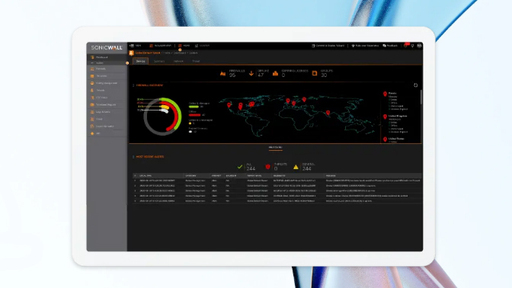

El sector TIC se consolida como un pilar fundamental de la economía española, proyectando que en 2025 contribuirá con un 24% al PIB nacional. Jorge Díaz Cardiel, socio-director de Advice Strategic Consultants, destaca en esta entrevista que el impulso de las grandes empresas actúa como un "efecto tractor" para la digitalización de l...

Advice Strategic Consultants ha publicado una nueva ola de su informe "Éxito empresarial y Digitalización", el más extenso y profundo sobre el estado de la Digitalización económica y empresarial de España en 2025.

En su estudio, para el que la consultora económica y empresarial ha entrevistado a empresas de toda índole y...

Prev.

Prev.